Tutti gli articoli

Con i primi post scritti nel 2017, il blog di SerHack rappresenta un punto di vista solido ma unico nel campo dell'informatica. Dalle criptovalute alla sicurezza informatica, dal reverse engineering al phishing: molti argomenti sono illustrati con termini profani ma al tempo stesso ben scritti. Non ci credi? Prova a leggere uno degli articoli.

Analisi di un Malware basato su Redline

– Negli ultimi mesi si sono moltiplicati i tentativi di diffondere malware tramite alcuni programmi all’apparenza innocui, attraendo l’utente attraverso premi come l’invio di denaro con criptovaluta oppure regali a tema NFT. L’utente ignaro, eseguendo un innocentissimo … Leggi il post

Reverse Engineering del driver Omnivision OS12D40

– Durante la sesta parte della serie ‘Deeping into a firmware of an IP camera’, abbiamo strutturato un discorso teorico riguardante i dispositivi, come comunicano e quali sono gli elementi hardware che permettono tutto ciò. Leggi il post

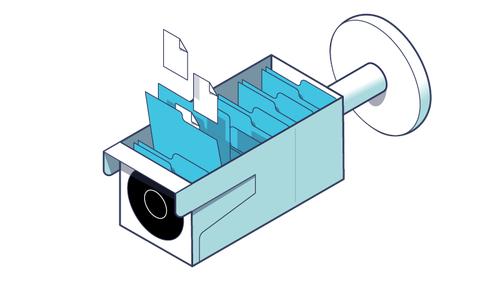

Tecniche per Impostare le Periferiche via DMA e PIO

– Nella parte quinta dell’indagine abbiamo concentrato i nostri sforzi nel comprendere come fosse strutturato il firmware. Abbiamo analizzato la cartella con gli eseguibili di sistema e abbiamo approfondito i vari file di configurazione. Leggi il post

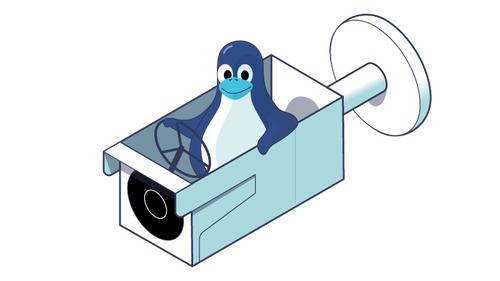

Esplorare il Sistema Operativo di Reolink RLC-810A

– Nella quarta parte ci siamo concentrati sul file system e, prima di concludere, siamo riusciti ad estrapolare i file da due immagini UBIFS contenute all’interno del firmware. Nella quinta parte cercheremo di capire meglio la struttura del file system di root, introducendo alcuni concetti … Leggi il post

Approfondire UBI FileSystem nei Dispositivi Embedded

– Nella terza parte abbiamo perlustrato i dispositivi hardware di Reolink RLC810-A, soffermandoci sulla memoria NAND. Leggi il post

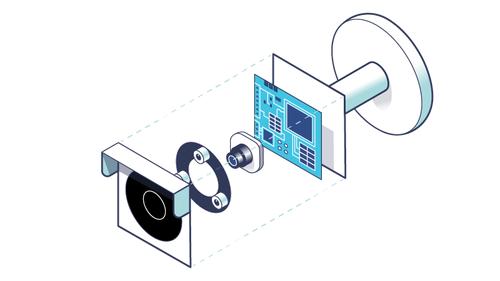

Esplorare Hardware di ReoLink RLC-810A

– Ora che sappiamo come funziona il booting del dispositivo, proviamo ad estrarre alcune parti dal firmware che abbiamo scaricato nella prima parte. Ci interessano due sezioni principali: il kernel di Linux che si preoccupa di avviare i servizi della telecamera e il Flattened Device Tree che consente … Leggi il post

Avvio di un OS Embedded: la Fase di Booting e U-Boot

– Nel primo articolo, abbiamo introdotto i dispositivi embedded ed iniziato a perlustrare ed estrarre informazioni dal firmware della camera IP di Reolink. Alla fine del post, abbiamo eseguito Binwalk che ha mostrato vari tipi di file: Flattened device tree, uImage, UBI File system. Leggi il post

Introduzione all'Analisi del Firmware di una Telecamera IP ReoLink

– I dispositivi di tipo embedded sono sempre più diffusi e in modo particolare una categoria di dispositivi va ultimamente per la maggiore: IoT (Internet Of Things). Negli ultimi decenni, mai come d’ora si è assistito ad una evoluzione della domotica, partendo da semplici lampadine e arrivando a … Leggi il post

La Storia del Blocco Alternativo di Genesi di Bitcoin

– In questo articolo proverò a spiegare il primo codice sorgente di Bitcoin e a fare delle correlazioni con il codice sorgente attualmente utilizzato. Il mio intento è quello di aiutarvi a comprendere meglio i primi particolari della storia di Bitcoin e della figura di Satoshi Nakamoto. Per quanto … Leggi il post

Svelare l'autore anonimo: tecniche di stilometria

– Una delle tecniche che mi affascina di più riguardo la scrittura è l’analisi testuale, che comprende la semantica (il significato delle parole) e sintattica (l’utilizzo dei segni e delle lettere per costruire frasi). Leggi il post