Tutti gli articoli - Page 3

Con i primi post scritti nel 2017, il blog di SerHack rappresenta un punto di vista solido ma unico nel campo dell'informatica. Dalle criptovalute alla sicurezza informatica, dal reverse engineering al phishing: molti argomenti sono illustrati con termini profani ma al tempo stesso ben scritti. Non ci credi? Prova a leggere uno degli articoli.

Monitorare la propria infrastruttura con Grafana, InfluxDB e CollectD

– Per alcune aziende, le infrastrutture sono il cuore del loro business. In particolare, mi riferisco a quelle aziende che hanno la necessità di gestire dati e applicazioni che si trovano su più di un server. Leggi il post

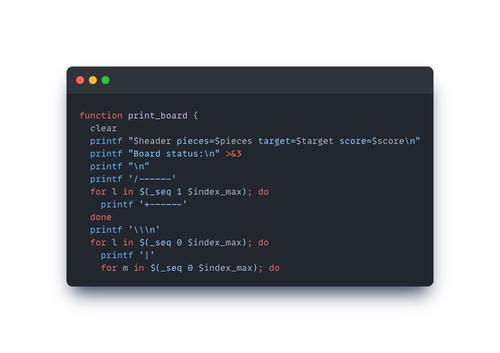

Cheatsheet per Bash in italiano

– Una shell accetta i comandi e fornisce questi comandi al sistema operativo sottostante per l’esecuzione. Sulla maggior parte dei sistemi Linux, il programma della shell si chiama BASH (The Bourne Again Shell), ma ce ne sono altri, tra cui la shell C (tcsh) e la shell KORN (ksh). Leggi il post

Il mito della privacy e della crittografia end-to-end in Zoom

– Zoom è un servizio per ospitare meeting senza bisogno di installare e configurare complicati applicativi: è una delle tante soluzioni per chi, in periodo di quarantena, vuole tenersi in contatto con amici e parenti. Leggi il post

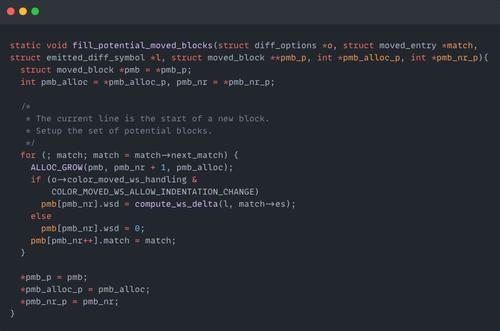

Cheatsheet per Git in italiano

– Git è uno degli strumenti di controllo versione più popolari. Può essere utilizzato per progetti grandi e piccoli ed è indipendente dai tipi di contenuto nei progetti. In effetti, usiamo git per gestire i contenuti dei capitoli di questo blog. Leggi il post

Monero Windows e Linux CLI compromessi: L'analisi dei binari

– Come menzionato nel post del blog getmonero.org, i binari della Command Line Interface (CLI) di Monero sono stati recentemente compromessi. Leggi il post

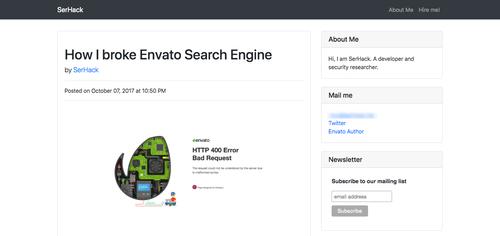

Sviluppare il nuovo sito: da Wordpress a Hugo

– All’inizio, ho sviluppato il mio sito il 14 maggio del 2017 quando è apparso il recente malware Wannacry. Il mio primo post, infatti, era per discutere e analizzare il malware in profondità, spiegando concetti tecnici a persone che non sanno nulla di Windows e SMB. Leggi il post

Analisi di un ASIC firmware: Antminer exploit

– Gli esperti dicono che le criptovalute (come Bitcoin, Monero ed Ethereum) saranno i protagonisti del futuro sistema economico decentralizzato e distribuito. Se questo è vero, allora uno degli argomenti più dibattuti nel campo delle criptovalute, come verificare i pagamenti spendendo il meno … Leggi il post

Analisi della botnet basata sulla rete IRC

– With one of my many honeypots actived around the world wide web, I discovered an interesting script written with the famous Perl programming language. This Perl script is a malware used to remotely control a machine, opening what is technically called backdoor. If this malicious program runs on … Leggi il post

MyMonero Phishing - Analizzare la falsa app Android

– With one of my many honeypots actived around the world wide web, I discovered an interesting script written with the famous Perl programming language. This Perl script is a malware used to remotely control a machine, opening what is technically called backdoor. If this malicious program runs on … Leggi il post

È stata rilasciata la prima edizione di Mastering Monero

– ‘Mastering Monero: The future of private transactions’ è la tua guida attraverso il mondo di Monero, una criptovaluta leader con un focus sulle transazioni private e resistenti alla censura. Questo libro contiene tutto ciò che devi sapere per iniziare ad usare Monero nel tuo business o … Leggi il post